Single sign-on avec OpenID Connect

La fonctionnalité SSO est activée sur les plans Advanced et Ultimate, et est disponible en tant qu’extension.

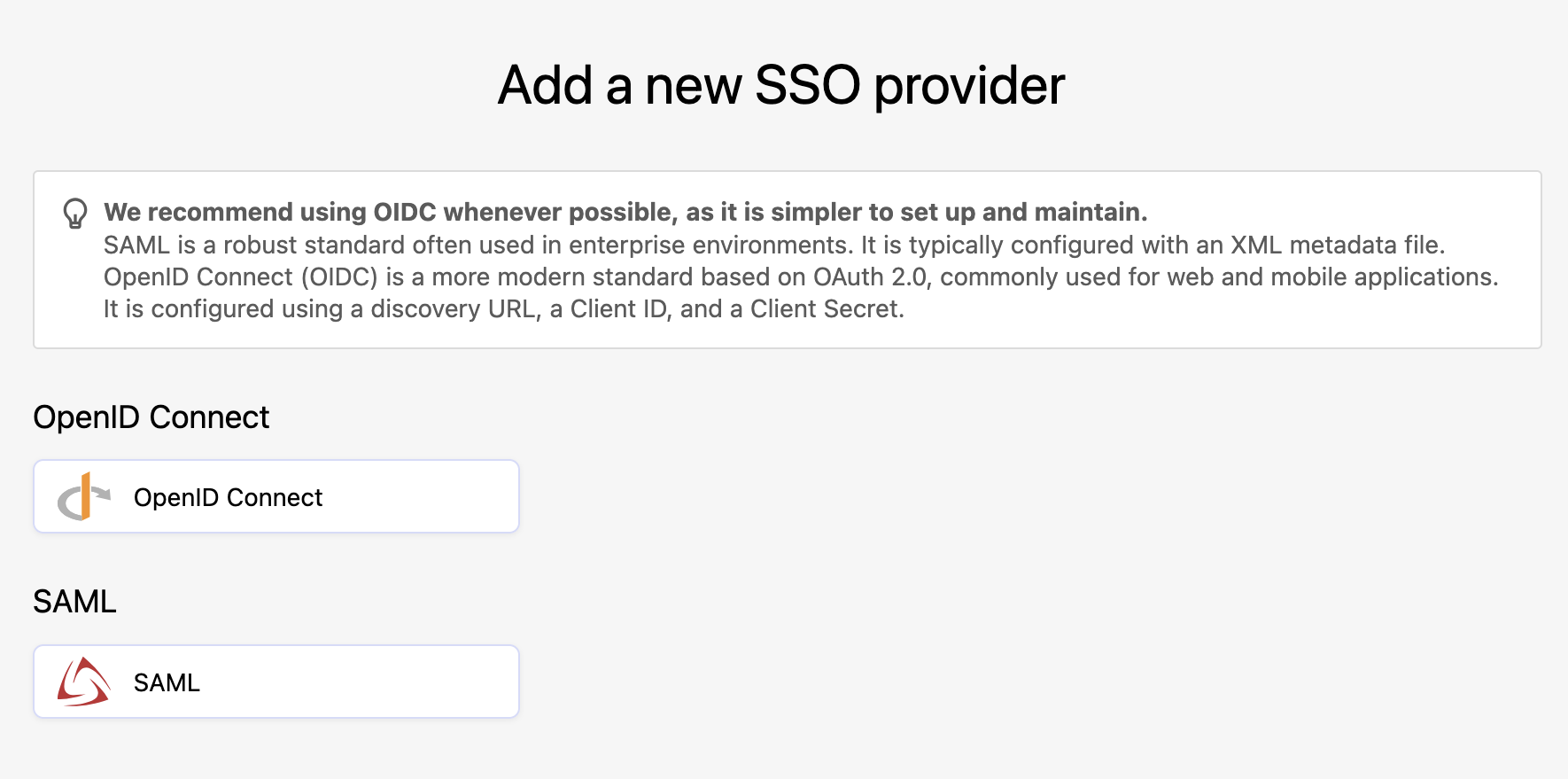

Huwise permet que l’accès à votre espace de travail soit géré via une solution d’authentification unique (SSO), et prend actuellement en charge les protocoles OpenID Connect et SAML 2.0.

Avant de commencer

Pour configurer un fournisseur OIDC, vous aurez besoin des informations suivantes de l’administrateur de votre fournisseur d’identité :

ID client : L’identifiant unique attribué à votre application Huwise dans le fournisseur d’identité.

Secret client : La clé confidentielle associée à votre ID client.

URL de l’émetteur : L’URL où Huwise peut récupérer automatiquement la configuration du fournisseur.

Vous devrez également partager quelques URL Huwise (URI de redirection, URIs de déconnexion) avec l’administrateur de votre fournisseur d’identité afin qu’ils les ajoutent à la liste blanche. Ces URL s’affichent dans le formulaire de configuration Huwise une fois que vous avez créé le fournisseur.

Configuration d’un fournisseur OIDC

Dans l’arrière-plan, sous Accès > SSO, cliquez sur Ajouter un fournisseur en haut à droite, puis cliquez sur le bouton OpenID Connect.

Assurez-vous que la page de votre fournisseur est ouverte pendant cette configuration, car vous devrez à la fois récupérer des informations et en ajouter.

Vous avez cinq étapes à réaliser, en cliquant sur Suivant au fur et à mesure de chaque étape :

Étape 1 : Type de fournisseur

Sélectionnez OpenID Connect.

Étape 2 : Nom

Saisissez le nom que vous souhaitez utiliser pour cette configuration de fournisseur. C’est le nom que vous verrez dans votre liste de fournisseurs.

Étape 3 : Identifiants

Vous devez copier les informations ci-après — URI de redirection, URI de déconnexion côté back-channel et URI post-déconnexion — et les coller dans l’interface de configuration de votre fournisseur d’identité.

Lors de la création du fournisseur d’identité, l’URI de redirection que vous configurez est également l’URL que les utilisateurs finaux utiliseront pour se connecter. Assurez-vous que cette URL est correctement définie et communiquée aux utilisateurs qui s’authentifieront via ce fournisseur.

Étape 4 : Identité

Votre fournisseur d’identité fournira soit une URL, soit un fichier pour vous permettre de vous connecter à celui-ci. Nous recommandons d’utiliser l’URL lorsque cela est possible, car elle est plus facile à gérer et à mettre à jour.

Étape 5 : Service

Entrez l’ID client et le secret client fournis par votre fournisseur d’identité. Assurez-vous que ces valeurs correspondent exactement à ce qui est configuré côté fournisseur, car des identifiants incorrects bloqueront l’authentification.

Les valeurs de l’Authentication Context Class Reference (ACR) sont optionnelles et ne sont requises que pour des configurations d’authentification avancées.

Cliquez sur Créer le fournisseur. Votre nouvelle configuration est créé et apparaît dans la liste. Vous êtes ensuite redirigé vers la page d’édition du fournisseur d’identité, où vous pouvez finaliser la configuration en accédant à des paramètres supplémentaires, en configurant le mappage de groupes si nécessaire et en activant le fournisseur.

Édition d’une configuration OIDC

Lors de l’édition d’une configuration, vous avez accès à un onglet Configuration, un onglet Règles d’accès et un onglet Mappage de groupes.

Onglet Configuration

L’onglet Configuration vous donne accès à toutes les informations fournies lors de la première configuration, telles que le nom que vous avez donné à la configuration et les informations utilisées pour configurer votre fournisseur d’identité, ou l’URL ou le fichier que vous avez utilisé provenant de votre IdP pour la configuration.

Paramètres avancés

Notez qu’en dessous de « Paramètres avancés », vous trouverez des options pour gérer l’étendue et les attributs de votre configuration, tels que les claims de prénom, nom et e-mail. Par défaut, elles correspondent aux attributs standard OIDC mais peuvent être spécifiés différemment si nécessaire.

Scopes supplémentaires : Extensions OAuth à demander au-delà des valeurs par défaut (

openid,profile,email). Les scopes dans OpenID Connect définissent l’ensemble des informations (claims) qu’une application souhaite recevoir sur un utilisateur connecté.

Vous pouvez utiliser des scopes supplémentaires pour ajouter des claims comme attributs supplémentaires dans le profil d’un utilisateur et les utiliser dans les filtres de sécurité d’un dataset ou le mapping de groupes.

Claims supplémentaires : Les claims supplémentaires à demander au fournisseur d’identité. Ces claims deviennent disponibles dans le profil de l’utilisateur et peuvent être utilisées dans le mapping de groupes, les règles d’accès ou dans les filtres de sécurité d’un dataset.

Valeurs de l’Authentication Context Class Reference (ACR) : Optionnelles et vous permettent de demander un niveau d’authentification spécifique au fournisseur d’identité (par exemple, authentification multifacteur).

Laissez ce champ vide à moins que votre fournisseur d’identité n’exige des valeurs ACR spécifiques.

Sécurité et comportement

Sous « Sécurité et comportement », vous disposez de quatre bascules, toutes désactivées par défaut :

Désactiver le provisioning local des utilisateurs : Si activé, les utilisateurs qui se connectent via OIDC ne verront pas de compte créé automatiquement sur le portail s’il n’existe pas déjà.

Accepter la connexion pour les utilisateurs dont l’e-mail n’a pas été vérifié : Par défaut, seuls les utilisateurs ayant une revendication email_verified vraie dans leur jeton ID seront autorisés à se connecter.

À la déconnexion, déconnecter également du fournisseur OpenID : Également connu sous le nom de Single Log-Out (SLO). Lorsqu’il est activé, lorsqu’un utilisateur se déconnecte de ce portail, il sera également déconnecté du fournisseur d’identité. Cela nécessite une endpoint de fin de session valide à partir de la configuration de votre fournisseur.

Activer l’authentification directe avec des jetons JWT : Lorsqu’il est activé, l’authentification non interactive (machine à machine) est autorisée en utilisant un JWT signé, typiquement pour les appels API. Il s’agit d’un cas d’usage avancé.

Se connecter et profil

Sous « Se connecter et profil », si une URL est fournie, les utilisateurs qui se connectent verront un lien sur leur page de profil pour gérer leur compte auprès du fournisseur d’identité. Vous pouvez fournir des libellés spécifiques à la langue pour ce lien. De plus, vous pouvez personnaliser le bouton de connexion SSO sur la page de connexion de votre espace de travail, ce qui est utile si vous avez plusieurs fournisseurs d’identité.

URL de configuration du compte utilisateur OpenID Connect: Une URL pointant vers la page de compte utilisateur sur le fournisseur d’identité. Si définie, les utilisateurs peuvent accéder aux paramètres de leur fournisseur d’identité depuis la page de compte du profil.

Libellé du bouton de connexion : Définir un libellé personnalisé pour le bouton SSO (par exemple, « Se connecter avec Azure AD »). Des libellés différents peuvent être fournis pour chaque langue configurée.

Icône de connexion : Télécharger une icône personnalisée (par exemple le logo de votre organisation) à afficher à côté du libellé du bouton de connexion.

Onglet Règles d’accès

Pour obtenir des informations sur la définition de règles d’accès conditionnel afin de contrôler qui peut se connecter, voir ici.

Onglet Mapping de groupes

Pour obtenir des informations sur la façon de mapper vos groupes SSO à vos groupes Huwise, voir ici.