Mapping de vos groupes Huwise avec votre annuaire (via SSO)

La fonctionnalité SSO est activée sur les plans Advanced et Ultimate, et sinon est disponible sous forme d’option.

Huwise permet que l’accès à votre espace de travail soit géré via une solution d’authentification unique (SSO), et prend actuellement en charge les protocoles OpenID Connect et SAML 2.0.

Huwise vous permet d’établir la correspondance entre les groupes d’utilisateurs SSO de votre entreprise et vos groupes d’utilisateurs dans Huwise. De cette façon, vos utilisateurs seront automatiquement affectés à leurs groupes Huwise appropriés et disposeront des permissions associées à ces groupes.

Les instructions ci-dessous détaillent comment, pour chaque groupe de votre espace de travail, définir une appartenance automatique en fonction des attributs pertinents — toute personne dans votre département marketing, ou au contraire uniquement les responsables marketing, tous les managers quel que soit le département, tous les administrateurs du département IT, ou peut-être uniquement les personnes qui sont à la fois manager et faisant partie du département IT, etc.

Par où commencer : création d’un nouveau mapping

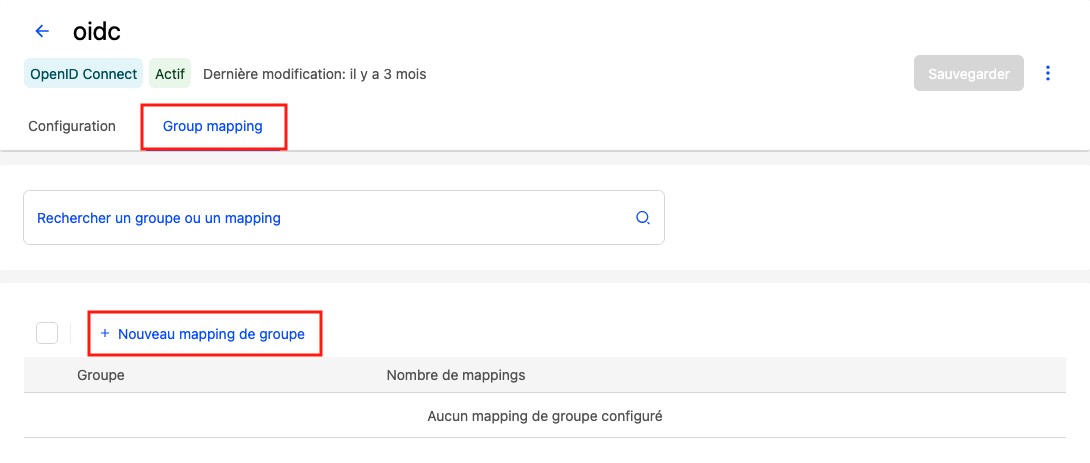

Pour commencer, dans votre back office allez dans Accès > SSO. Accédez à la configuration que vous souhaitez mapper, puis cliquez sur l’icône à trois points sur la droite, puis sélectionnez Modifier.

Cliquez sur l’onglet Mappings des groupes, puis cliquez sur le bouton Nouveux mapping de groupe.

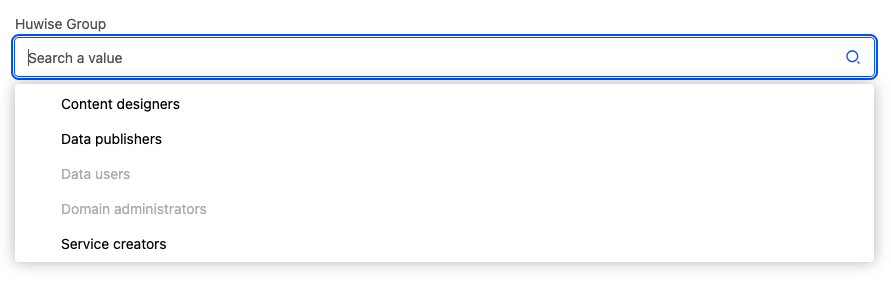

Ceci ouvrira un éditeur de mapping de groupe. Dans un menu déroulant des groupes de votre espace de travail, sélectionnez le groupe que vous souhaitez mapper.

Notez que les groupes pour lesquels un mapping a déjà été réalisée sont grisés et ne peuvent pas être sélectionnés. Pour les modifier, sélectionnez-les depuis la liste sur l’écran précédent.

Ajout de clés et de valeurs

Les clés et les valeurs correspondent à des « attributs » dans le protocole SAML et à des « revendications » dans OpenID, et constituent la manière dont vous configurez le mapping.

Notez que les revendications utilisées pour mapper les groupes doivent être définies dans les « paramètres avancés » de vos configurations.

Les clés sont uniques et les clés et valeurs sont cumulatives

Notez qu’une même clé ne peut pas être utilisée deux fois dans le même mapping.

En particulier, il est important de noter que les clés et les valeurs sont cumulatives. Autrement dit, les critères sont restrictifs et non additifs. Si vous mappez l’appartenance à un groupe sur la base de deux clés, seul un utilisateur correspondant aux deux clés sera éligible. Et si plusieurs valeurs sont spécifiées pour une clé, cet utilisateur devra correspondre à toutes les valeurs pour être inclus.

Sinon, si aucune valeur n’est fournie, toutes les valeurs seront supposées.

Un exemple

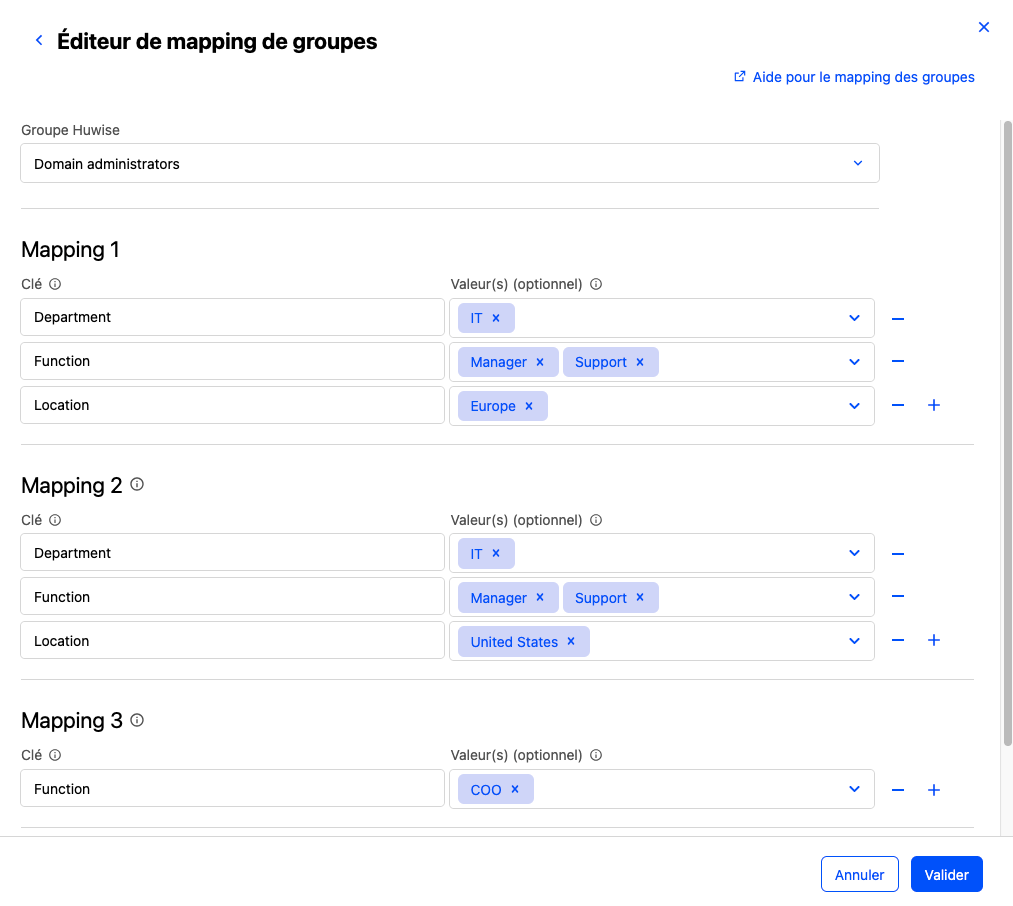

Dans l’exemple ci-contre, nous mappons pour le groupe « Domain administrators » dans Huwise.

Imaginons que nous voulions donner l’appartenance au groupe « Domain administrators » aux responsables du support des départements IT de notre entreprise en Europe et aux États-Unis, mais pas en Asie. Et enfin, nous voulons que le Chief Operating Officer, ou COO, ait également accès. Cela donnerait quelque chose comme ceci :

Mapping 1 accorde l’appartenance au groupe « Domain administrators » à l’équipe IT, mais uniquement aux utilisateurs IT qui font à la fois partie de l’équipe de support et qui sont des managers. Enfin, nous avons limité l’appartenance à l’Europe.

Mapping 2 fournit le même accès aux responsables du support IT aux États-Unis.

Souvenez-vous que les clés et les valeurs sont restrictives ou cumulatives. Donc si vous ajoutiez « États-Unis » aux valeurs de localisation dans le Mapping 1, cela limiterait l’appartenance aux utilisateurs qui font partie à la fois de l’équipe européenne et de l’équipe américaine. Dans notre exemple hypothétique, ce seraient des équipes séparées, ce qui ferait en sorte que ce serait zéro utilisateur exactement.

Et comme les clés sont uniques au sein d’un mapping, vous ne pouvez pas simplement ajouter une deuxième clé « Location » au Mapping 1. À la place, vous devez créer un deuxième mapping identique au premier, sauf pour les critères de localisation différents.

Enfin, Mapping 3 donne cet accès directement au COO. Il n’est pas nécessaire de préciser son département ou sa localisation, par exemple, puisqu’il n’y a qu’un seul COO.

Éviter de mélanger gestion manuelle et automatique des groupes

Une fois que vous avez mappé vos groupes, vos utilisateurs recevront automatiquement l’appartenance au groupe via le SSO. Gardez à l’esprit, toutefois, que les utilisateurs peuvent toujours se voir attribuer des groupes manuellement.

En tant que tel, pour les utilisateurs ou groupes dont les appartenances sont gérées via le SSO, vous devriez supprimer toute affectation manuelle existante.

Sinon, si pour un utilisateur donné vous accordez l’appartenance à un groupe via le SSO, le retirer manuellement de ce groupe ne supprimera pas son appartenance, car celle-ci est toujours fournie par le SSO.

En résumé, évitez de mélanger les méthodes de fourniture des appartenances aux groupes.

Questions fréquemment posées

Un utilisateur doit-il être géré à la fois manuellement et via SSO ?

Non. Chaque utilisateur doit être géré par une seule méthode d’accès, soit par mapping de groupes SSO, soit par attribution manuelle.

La mise en mélange des méthodes pour le même utilisateur peut entraîner des incohérences.

Les utilisateurs SSO et non-SSO peuvent-ils appartenir au même groupe ?

Oui. Vous pouvez mélanger en toute sécurité les utilisateurs SSO et non-SSO au sein du même groupe.

Les utilisateurs mappés dans des groupes n’apparaissent pas dans l’interface de groupe. Est-ce normal ?

Oui. C’est une limitation connue.

Le problème est clairement identifié et fait l’objet de travaux en cours, mais il n’y a actuellement aucun calendrier de résolution