Connexion unique avec SAML 2.0

La fonctionnalité SSO est activée sur les plans Advanced et Ultimate, et est autrement disponible en tant qu’extension.

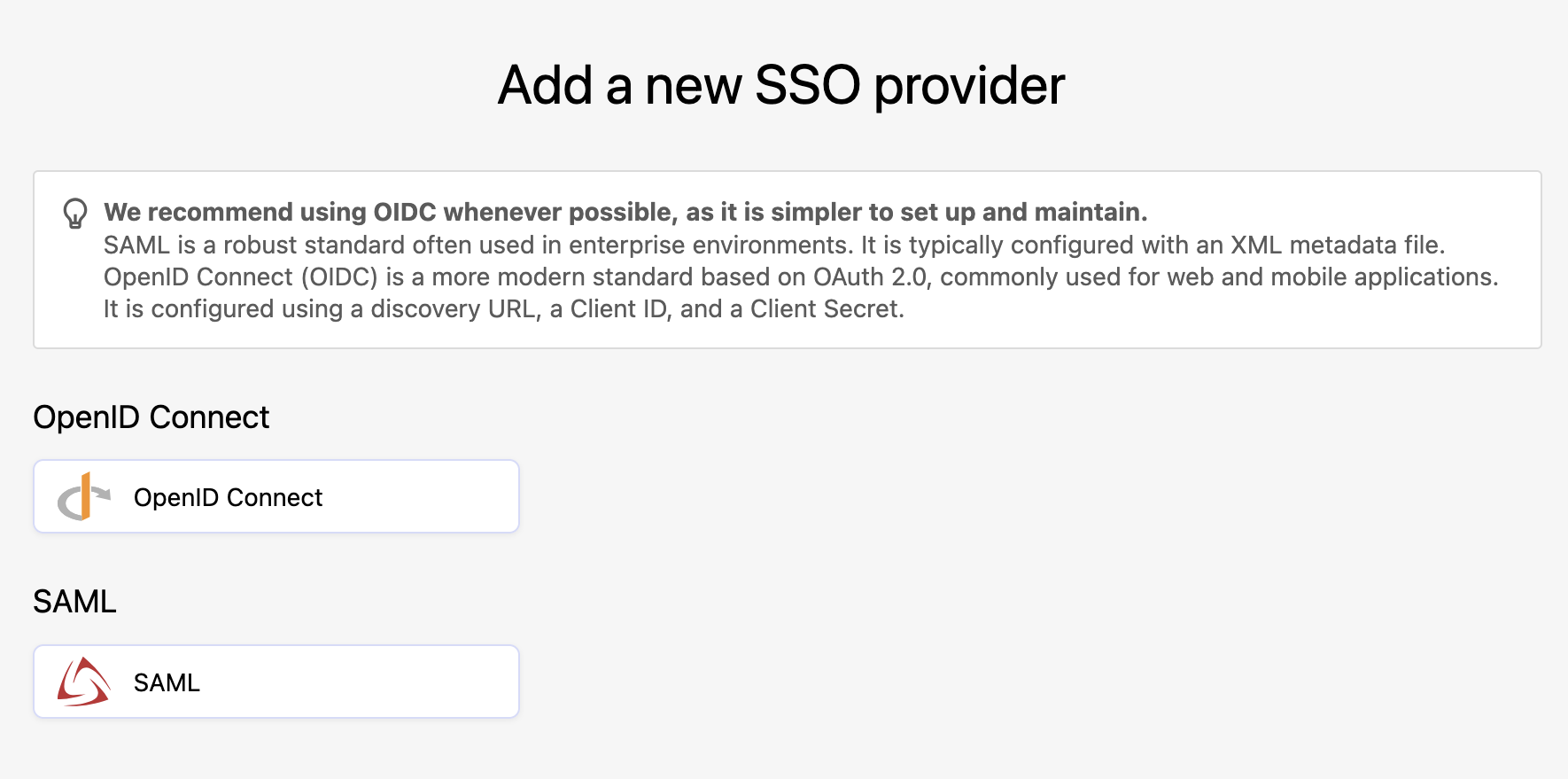

Huwise permet de gérer l’accès à votre espace de travail via une solution d’authentification unique (SSO), et prend actuellement en charge les protocoles OpenID Connect et SAML 2.0.

Notez qu’un seul fournisseur SAML peut être activé à la fois sur un espace de travail donné. Si vous avez besoin de plusieurs fournisseurs SSO actifs simultanément, envisagez d’utiliser des fournisseurs OpenID Connect (OIDC) à la place.

Avant de commencer

Pour configurer un fournisseur SAML, vous aurez besoin des éléments suivants, fournis par l’administrateur de votre fournisseur d’identité :

XML des métadonnées SAML : Un document XML décrivant la configuration de votre fournisseur d’identité (identifiant d’entité, URL des services SSO, certificats de signature). La plupart des fournisseurs d’identité permettent de télécharger ce fichier ou de le copier depuis une page de paramètres.

Noms des attributs : Les noms des attributs d’assertion SAML qui portent le prénom, le nom, l’adresse e-mail et l’identifiant unique de l’utilisateur. Ces noms varient selon le fournisseur.

Vous devrez également partager l’ID d’entité du fournisseur de services (SP) et les URL SSO de votre Huwise avec l’administrateur de votre fournisseur d’identité afin qu’ils enregistrent Huwise en tant que fournisseur de services de confiance. Ces valeurs s’affichent dans l’assistant Huwise et sur la page de configuration une fois le fournisseur créé.

Configuration d’un fournisseur SAML

Dans le back office, sous Accès > SSO, cliquez sur Ajouter un fournisseur dans le coin supérieur droit, puis cliquez sur le bouton SAML.

Assurez-vous que la page de votre fournisseur est ouverte pendant cette configuration, car vous devrez à la fois récupérer des informations et y ajouter des informations.

Vous avez cinq étapes à réaliser, en cliquant sur Suivant à chaque étape :

Étape 1 : Type de fournisseur

Choisissez dans ce cas SAML.

Étape 2 : Nom

Saisissez le nom que vous souhaitez utiliser pour cette configuration de fournisseur. Le nom doit être unique dans l’ensemble de votre espace de travail. Huwise vérifie la disponibilité en temps réel pendant que vous tapez. C’est le nom que vous verrez dans votre liste de fournisseurs.

Étape 3 : Service

Vous devez copier les informations d’ici — URL d’assertion SAML, URI d’audience, URL du Service de déconnexion unique — et les coller dans l’interface de configuration de votre fournisseur d’identité.

Si votre fournisseur prend en charge la configuration basée sur les métadonnées, vous pouvez télécharger le fichier de métadonnées SSO de Huwise ici.

Étape 4 : Identité

Ici, vous pouvez glisser-déposer ou parcourir votre ordinateur pour le fichier XML de votre fournisseur d’identité.

Étape 5 : Mapping

Ici, définissez les attributs que votre fournisseur d’identité utilise pour définir vos utilisateurs : l’identifiant unique, le prénom, le nom et l’e-mail.

Attribut d’identifiant unique (NameID) | Ce champ ne doit être renseigné que si la valeur du champ NameID envoyée par votre fournisseur d'identité est également transmise sous forme d'attribut SAML standard — par exemple, si le champ NameID contient l'adresse e-mail de l'utilisateur et qu'un attribut « mail » est également envoyé avec cette adresse. | Il s'agit généralement de l'adresse e-mail de l'utilisateur, de son numéro d'identification ou de son nom d'utilisateur unique. |

Prénom | L’attribut SAML contenant le prénom de l’utilisateur. |

|

Nom | L’attribut SAML contenant le nom de l’utilisateur. |

|

L’attribut SAML contenant l’adresse e-mail de l’utilisateur. |

|

Mappez les attributs envoyés par le fournisseur d'identité avec les champs correspondants : nom d'utilisateur, nom, prénom et adresse e-mail. Par exemple, si le prénom est transmis sous le nom « GivenName », saisissez « GivenName » dans le champ Prénom.

Si certains éléments ne sont pas transmis, laissez ces champs vides. La plateforme les générera en fonction des autres attributs disponibles.

Cliquez sur Créer un fournisseur.

Votre fournisseur SAML est désormais créé et visible dans la liste, mais désactivé par défaut. Vous êtes ensuite redirigé vers la page de modification du fournisseur d'identité, où vous pouvez terminer la configuration en ajustant les paramètres avancés, en configurant les mappages de groupes si nécessaire et en activant le fournisseur. (voir ci-dessous)

Modification d’une configuration SAML

Lors de l’édition d’une configuration, vous avez accès à un onglet Configuration, un onglet Règles d’accès et un onglet Mappage de groupes.

Onglet Configuration

L’onglet Configuration vous donne accès à toutes les informations fournies lors de la mise en place initiale de la configuration, telles que le nom que vous avez donné à la configuration et les informations utilisées pour configurer votre fournisseur d’identité, ou le fichier XML utilisé par votre IdP pour la configuration.

Paramètres avancés

Sous «Gestion des périmètres et des attributs», vous trouverez des options pour gérer le périmètre et les attributs de votre configuration :

Attribut d’identifiant unique (NameID) : informations renseignées à l’étape 5.

Attribut du prénom : informations renseignées à l’étape 5.

Attribut du nom : informations renseignées à l’étape 5.

Attribut e-mail : informations renseignées à l’étape 5.

Attribut d’identifiant de surveillance est l’attribut dont la valeur apparaîtra dans les journaux de surveillance pour faciliter l’identification des utilisateurs SSO.

Sécurité et comportement

Sous « Sécurité et comportement », vous disposez de quatre bascules, toutes désactivées par défaut :

Désactiver le provisionnement local automatique : Si vous souhaitez désactiver la création locale d’utilisateurs, en vous assurant que seuls les utilisateurs existants peuvent se connecter à la plateforme via SAML, basculez « Désactiver le provisionnement des utilisateurs locaux ».

Autoriser le fournisseur d’identité SAML à créer un nouvel identifiant : Par défaut, seuls les utilisateurs possédant une revendication email_verified définie sur true dans leur ID token pourront se connecter.

Identifiant d’entité personnalisable optionnel pour le fournisseur de services SAML : Ce paramètre vous permet de remplacer l’EntityID par défaut de cette application. Ne changez cela que si votre fournisseur d’identité exige une valeur spécifique et personnalisée.

Format NameID optionnel à envoyer dans les requêtes d’authentification : Ce paramètre vous permet de spécifier le format NameID que votre application demandera au fournisseur d’identité. Laissez la valeur par défaut sauf si vous avez une exigence spécifique.

Connexion et profil

Sous « Connexion et profil », si une URL est fournie, les utilisateurs qui se connectent verront un lien sur leur page de profil pour gérer leur compte auprès du fournisseur d’identité. Vous pouvez fournir des libellés spécifiques à chaque langue pour ce lien. De plus, vous pouvez personnaliser le bouton de connexion SSO sur la page de connexion de votre espace de travail, ce qui est utile si vous avez plusieurs fournisseurs d’identité.

URL pour la configuration du compte utilisateur SAML : Une URL pointant vers la page de compte de l’utilisateur sur le fournisseur d’identité. Si défini, les utilisateurs pourront accéder aux paramètres de leur compte d’identité à partir de la page de profil.

Libellé du bouton de connexion : Définissez un libellé personnalisé pour le bouton SSO (par exemple, « Se connecter avec Azure AD »). Des libellés différents peuvent être fournis pour chaque langue configurée.

Icône de connexion : Téléchargez une icône personnalisée (par exemple le logo de votre organisation) à afficher à côté du libellé du bouton de connexion.

Onglet Règles d’accès

Pour obtenir des informations sur la définition de règles d’accès conditionnel afin de contrôler qui peut se connecter, voir ici.

Onglet Mapping de groupes

Pour obtenir des informations sur la façon de mapper vos groupes SSO avec vos groupes Huwise, voir ici.