Configuration de l’authentification unique unique (SSO) sur votre portail

La fonction SSO est activée sur les plans Advanced et Ultimate, et elle est disponible en tant qu’option supplémentaire dans les autres plans.

Single Sign-On (SSO) permet à vos utilisateurs de se connecter à Huwise en utilisant les identifiants qu’ils utilisent déjà au quotidien : leur annuaire d’entreprise, un service d’identité gouvernemental, ou tout autre fournisseur d’identité externe (tel que Azure AD, Google Workspace, Okta ou Auth0). Plutôt que de créer et gérer des comptes Huwise séparés, vos utilisateurs s’authentifient une seule fois via un fournisseur de confiance et sont automatiquement reconnus dans votre espace de travail.

Pourquoi utiliser le SSO ?

Sans SSO, chaque utilisateur doit disposer d’un compte Huwise dédié avec son propre mot de passe. Pour les organisations comptant des dizaines ou des centaines d’utilisateurs, cela signifie plus de mots de passe à gérer, un processus d’intégration plus lourd et une posture de sécurité moins robuste.

Avec le SSO, vous déléguez l’authentification à un fournisseur que votre organisation fait déjà confiance. Les utilisateurs bénéficient d’une expérience de connexion familière, votre équipe informatique conserve un contrôle central sur qui peut accéder à quoi, et vous réduisez le risque de mots de passe oubliés ou compromis.

Le SSO ouvre également la porte à des règles d’accès conditionnel, des politiques fines qui évaluent les attributs d’identité (comme le département ou l’appartenance à une organisation) pour décider si un utilisateur est autorisé à entrer, refusé, ou placé dans une file d’attente en attente d’approbation. Cela vous donne un contrôle précis sur qui atteint votre espace de travail et dans quelles conditions.

Protocoles pris en charge

Huwise prend en charge quatre types de fournisseurs d’identité. Chacun utilise un protocole d’authentification différent, et le choix approprié dépend de ce que votre fournisseur d’identité prend en charge.

Protocole | Description | Fournisseurs par espace de travail |

OpenID Connect (OIDC) | une couche d’authentification construite au-dessus d’OAuth 2.0. C’est la norme moderne la plus largement adoptée. Si votre fournisseur d’identité propose à la fois OIDC et SAML, OIDC est généralement le choix recommandé — il est plus facile à configurer et prend en charge des fonctionnalités comme la découverte automatique des points de terminaison du fournisseur. | Plusieurs fournisseurs OIDC peuvent être activés en même temps |

SAML 2.0 | Security Assertion Markup Language est un protocole XML qui est devenu la norme d’entreprise depuis plus d’une décennie. De nombreux fournisseurs d’identité plus anciens ou sur site prennent en charge SAML exclusivement. Notez qu’un seul fournisseur SAML peut être actif sur un espace de travail à un moment donné. | Un seul fournisseur SAML peut être activé à la fois |

ProConnect | Les agences gouvernementales françaises utilisant le service national ProConnect (anciennement AgentConnect) | Un seul fournisseur ProConnect peut être activé à la fois |

ProSanteConnect | Les organisations françaises de santé utilisant le service d’identité ProSanteConnect | Un seul fournisseur ProConnect peut être activé à la fois |

Comment fonctionne le flux de connexion

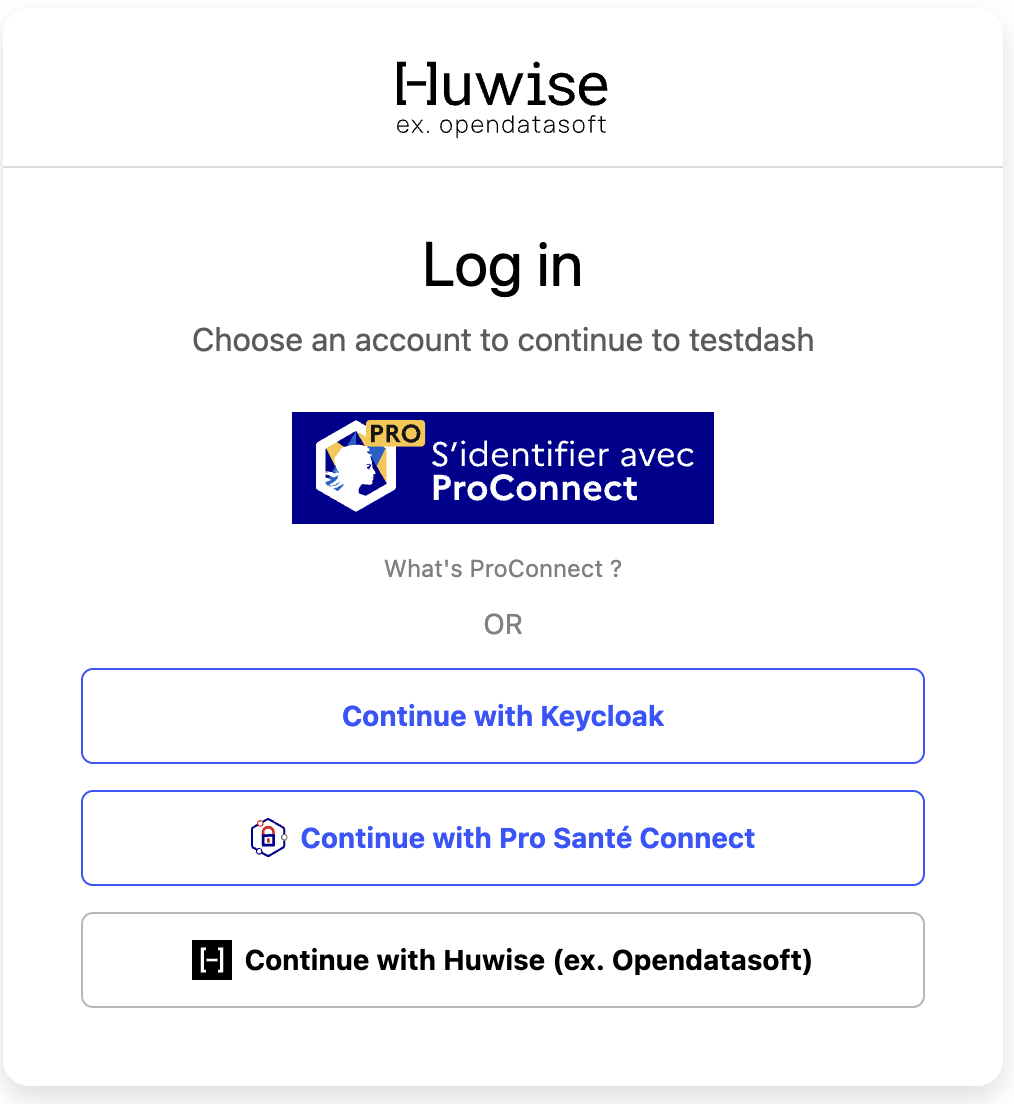

Lorsqu’un SSO est configuré, l’expérience de connexion change pour vos utilisateurs. Voici ce qui se passe en coulisses lorsque quelqu’un se connecte via un fournisseur SSO :

1. L’utilisateur se rend sur la page de connexion de son espace de travail Huwise et clique sur le bouton de connexion SSO pour son fournisseur.

2. Le navigateur de l’utilisateur est redirigé vers le fournisseur d’identité externe (par exemple, Azure AD ou votre serveur SAML).

3. L’utilisateur s’authentifie auprès du fournisseur d’identité en utilisant ses identifiants habituels (mot de passe d’entreprise, authentification multi-facteurs, carte à puce, etc.).

4. Après une authentification réussie, le fournisseur d’identité renvoie l’utilisateur à Huwise avec un ensemble de réclamations d’identité — des attributs tels que l’adresse e-mail, le prénom, le nom et les appartenances à des groupes.

5. Huwise fait correspondre ces réclamations à un compte utilisateur existant, ou crée un nouveau compte si c’est la première connexion de cet utilisateur.

6. Si vous avez configuré des règles d’accès conditionnel, Huwise les évalue contre les réclamations de l’utilisateur. Selon le résultat, l’utilisateur obtient l’accès, se voit refuser l’accès, ou est placé dans un état de « en attente d’approbation » jusqu’à ce qu un administrateur du portail approuve la demande.

7. L’utilisateur atterrit dans votre espace de travail, entièrement authentifié.

L’ensemble du flux prend généralement quelques secondes. Du point de vue de l’utilisateur, il suffit de cliquer sur un bouton, de se connecter avec ses identifiants existants et d’arriver sur la plateforme.

Ce que vous pouvez configurer

Chaque fournisseur d’identité que vous ajoutez à votre espace de travail est accompagné d’un ensemble d’options de configuration. Bien que les détails varient selon le protocole, voici les principales zones que vous pouvez personnaliser :

Paramètres de connexion: les détails techniques qui connectent Huwise à votre fournisseur d’identité. Pour OIDC, cela inclut un identifiant client, un secret client et une URL de point de terminaison de découverte. Pour SAML, vous fournissez le document XML de métadonnées du fournisseur.

Cartographies des réclamations: quels attributs d’identité de votre fournisseur se mappent sur le prénom, le nom et l’adresse e-mail de l’utilisateur dans Huwise. Par exemple, vous pouvez indiquer à Huwise que la réclamation

given_namecontient le prénom et que la réclamationfamily_namecontient le nom de famille.Cartographies de groupes: règles qui assignent automatiquement les utilisateurs à des groupes d’utilisateurs Huwise en fonction de leurs attributs d’identité. Par exemple, vous pouvez faire correspondre toute personne ayant un attribut

roleégal àanalystau groupe « Data Analysts ».Règles d’accès conditionnel: politiques qui évaluent les réclamations d’identité de l’utilisateur lors de la connexion et décident d’approuver, refuser, ou exiger une approbation manuelle. Vous pouvez faire référence à des listes d’accès (listes de valeurs autorisées) dans ces règles pour un filtrage puissant basé sur des listes.

Apparence du bouton de connexion: une icône et une étiquette personnalisées pour le bouton SSO sur la page de connexion, afin que les utilisateurs puissent facilement identifier le fournisseur à utiliser.

Paramètres avancés: options spécifiques au protocole telles que l’authentification par jeton JWT, la déconnexion unique (SLO) et les exigences de contexte d’authentification.

Prérequis

Avant de pouvoir ajouter un fournisseur d’identité à votre espace de travail, assurez-vous que les conditions suivantes sont réunies :

Accès administrateur du portail — Vous avez besoin du rôle d’administrateur du portail (plus précisément, la permission « modifier le domaine ») pour créer, modifier ou supprimer des fournisseurs d’identité.

Identifiants du fournisseur d’identité — Vous aurez besoin des détails techniques fournis par l’administrateur de votre fournisseur d’identité : identifiants clients pour OIDC, ou un document XML de métadonnées pour SAML.

Configuration d’un IdP

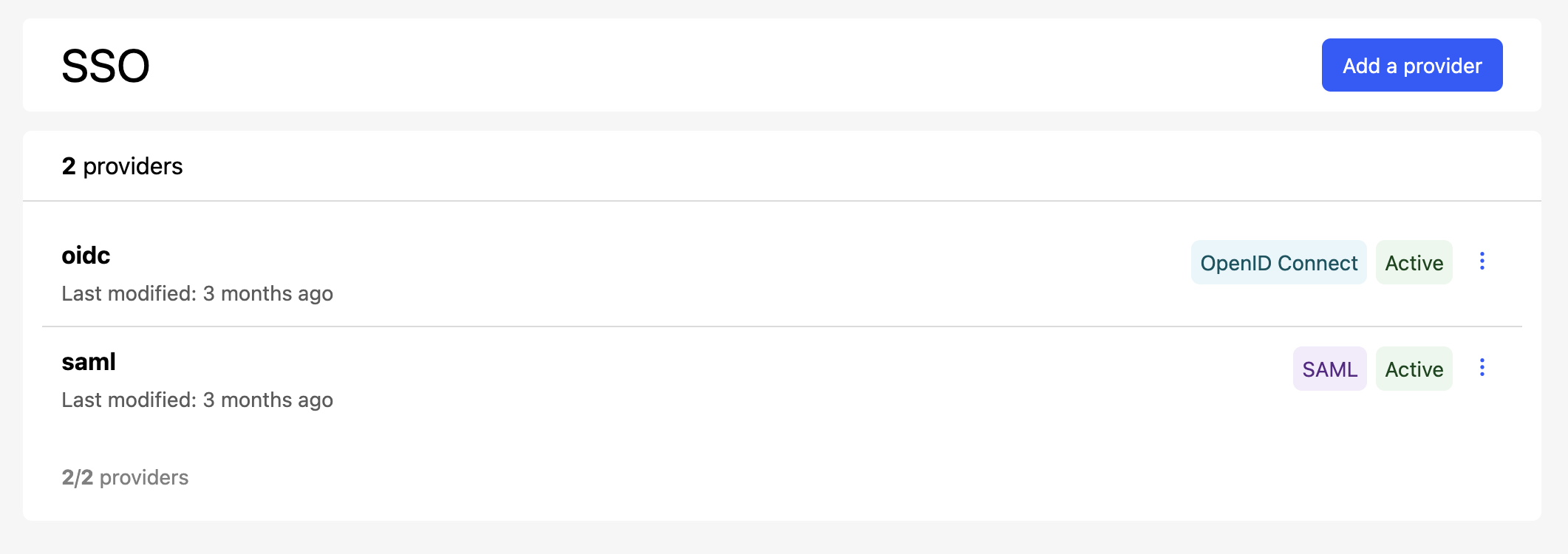

Vous gérez les fournisseurs d’identité depuis le menu Accès. Accédez à la section authentification ou SSO pour voir la liste de tous les fournisseurs configurés, leur type et leur statut actuel (activé ou désactivé).

Pour configurer une nouvelle identité, cliquez sur Ajouter un fournisseur. Un assistant s’ouvrira pour vous guider tout au long du processus.

Pour chaque configuration existante, cliquez sur l’icône à trois points à l’extrémité droite pour modifier une configuration, l’activer ou la désactiver, ou la supprimer.

Premiers pas

Maintenant que vous comprenez comment fonctionnent les fournisseurs d’identité SSO, vous êtes prêt à en configurer un. Choisissez l’article qui correspond au protocole pris en charge par votre fournisseur d’identité :